Czy ewolucja DDoS wymaga zmiany podejścia do kwestii bezpieczeństwa?

Na czym polega atak DDoS? Jak zadbać o ochronę przed atakami DDoS? Sprawdź, co warto wiedzieć.

- Jan Wróblewski

- /

- 8 kwietnia 2021

Co to jest DDoS?

DDoS, czyli distributed denial of service, to znana forma ataku na system komputerowy/usługę sieciową, którego celem jest uniemożliwienie jego działania, poprzez zajęcie wszystkich wolnych zasobów. Atak przeprowadzany jest równocześnie z wielu komputerów. Warto wiedzieć, że DDoS jest odmianą ataku DoS, który polega na zaatakowaniu systemu z wielu miejsc jednocześnie.

Historia ataków DDoS sięga praktycznie do początków Internetu. Ich forma na przestrzeni lat uległa przekształceniom, w wyniku których ewoluowały w większe i zarazem bardziej destrukcyjne formy.

Nie oznacza to jednak, że podstawowe techniki wykorzystywane do przeprowadzania ataku DDoS diametralnie się zmieniły. Zmianom uległy natomiast sposoby ich użycia oraz możliwości związane z dostosowaniem ich do ofiary.

Warto zaznaczyć, że wbrew powszechnemu przekonaniu ataki DDoS, z którymi obecnie się borykamy, nie są szczególnie precyzyjne i w wielu przypadkach efekt uboczny jest większy niż realne uszkodzenie zamierzonego celu.

Jakim zmianom uległy metody ataku?

Co prawda pomysł zarabiania na atakach DDoS zrodził się już w latach 90, jednak dopiero rozwój usług DDoS do wynajęcia i kryptowalut, wywarły diametralny wpływ na zmianę sytuacji. Specjaliści uważają wręcz, że nigdy nie było łatwiej zostać szantażystą korzystającym z DDoS.

Obecnie grupy cyberprzestępcze zazwyczaj żądają okupu w wiadomościach e-mail, grożąc wybranym celom atakami DDoS. Warto zaznaczyć, że większość z nich to naprawdę duże ataki (przekraczające 500 gigabajtów na sekundę), a wysokość żądanego okupu sięga nawet 20 bitcoinów, czyli około miliona dolarów.

możemy Ci pomóc w analizie i zgłoszeniu do UODOWyciekły w Twojej firmie dane osobowe

Na czym skupiają się ataki?

Mówiąc o celach DDoS, musimy pamiętać, że ataki, które związane są z takimi kwestiami jak konflikty ideologiczne, spory geopolityczne, pragnienie zemsty, czy innych podobnych czynników, nie zniknęły. Nie zmienia to jednak faktu, że obecnie główną przyczyną ataków jest chęć wzbogacenia się. To z kolei sprawia, że hakerzy coraz częściej atakują nie tylko dostawców usług internetowych, ale również firmy oferujące oprogramowanie jako usługę oraz dostawców hostingu.

Jakich protokołów używają hakerzy?

Przypomnijmy, że już w lipcu 2020 r.FBI wydało ostrzeżenie, informujące o tym, że atakujący do inicjowania ataków, używają popularnych protokołów sieciowych, takich jak ARMS (Apple Remote Management Services), WS-DD (Web Services Dynamic Discovery) czy CoAP (Constrained Application Protocol). Agencja ostrzegła jednocześnie, że wyłączenie wymienionych usług może spowodować utratę produktywności firmy i łączności.

Dwa miesiące później, firma Neustar opublikowała dane, z których wynikało, że w pierwszej połowie 2020 roku odnotowano aż 4,83 miliona ataków DDoS. W porównaniu do tego samego okresu w 2019 roku oznaczało to wzrost o 151%.

Jak walczyć z atakami DDoS?

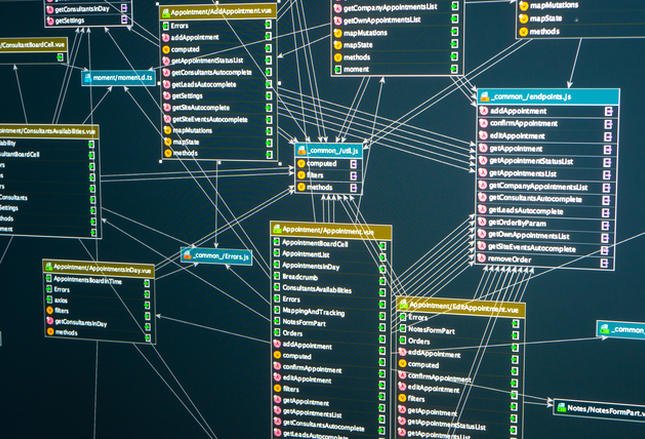

Złożony i wysoce rozproszony charakter dzisiejszych ataków przeprowadzanych za pomocą botnetów, w połączeniu z ogromnym ruchem i sfałszowanymi danymi bardzo utrudnia, a często wręcz uniemożliwia, śledzenie ich źródła. Przykładem może być sytuacja, w której botnety podłączone do systemu dowodzenia i kontroli (C&C) mogą znajdować się w dowolnym miejscu, a właściciele urządzeń nie mają nawet pojęcia, że ich urządzenie zostało przejęte.

Popularną metodą wykorzystywaną do monitorowania, analizy wykrywania, klasyfikowania i śledzenia ruchu związanego z atakami DDoS, jest telemetria przepływu. Pozwala ona dotrzeć do miejsca powstania ataku.

Oprócz doboru odpowiedniej metody, równie ważnym elementem walki z DDoS jest przygotowanie odpowiedniego planu ochrony przed atakami. Należy jednak pamiętać, że trzeba go nie tylko systematycznie aktualizować, ale również przynajmniej raz na trzy miesiące testować jego struktury. Oprócz tego dostawca usług musi dysponować zarówno narzędziami, wiedzą, jak i skalą, by móc wykryć i przeanalizować atak i dzięki temu zautomatyzować reakcję.

Dziękujemy, że przeczytałaś/eś nasz artykuł do końca. Jeśli chcesz być na bieżąco

z informacjami za zakresu bezpieczeństwa, zapraszamy do naszego serwisu

ponownie!

Jeżeli

podobał Ci się artykuł podziel się z innymi udostępniając go w mediach

społecznościowych.

Potrzebujesz wsparcia lub szukasz rozwiązań w zakresie zagadnienia, o którym mowa w artykule?